Image by Denny Bú, from Unsplash

NCSC срочно предупреждает о вредоносном ПО, направленном на устройства Cisco

Национальный центр кибербезопасности (NCSC) Великобритании выпустил новое предупреждение о текущей атаке вредоносного ПО, нацеленной на конкретные устройства Cisco, и призвал организации немедленно принять меры защиты.

Спешите? Вот краткая информация:

- Атакующие использовали новые уязвимости для внедрения вредоносного ПО, выполнения команд и кражи данных.

- Руководство по обнаружению Cisco подчеркивает подавленные системные журналы и отключенные проверки памяти.

- Атакующие используют украденные учетные данные, создавая сценарии входа типа «невозможное путешествие».

В новом обновлении, Cisco подтвердило, что тот же злоумышленник, который стоял за прошлогодней кампанией ArcaneDoor, теперь эксплуатирует новые уязвимости в устройствах Cisco Adaptive Security Appliance (ASA) 5500-X Series.

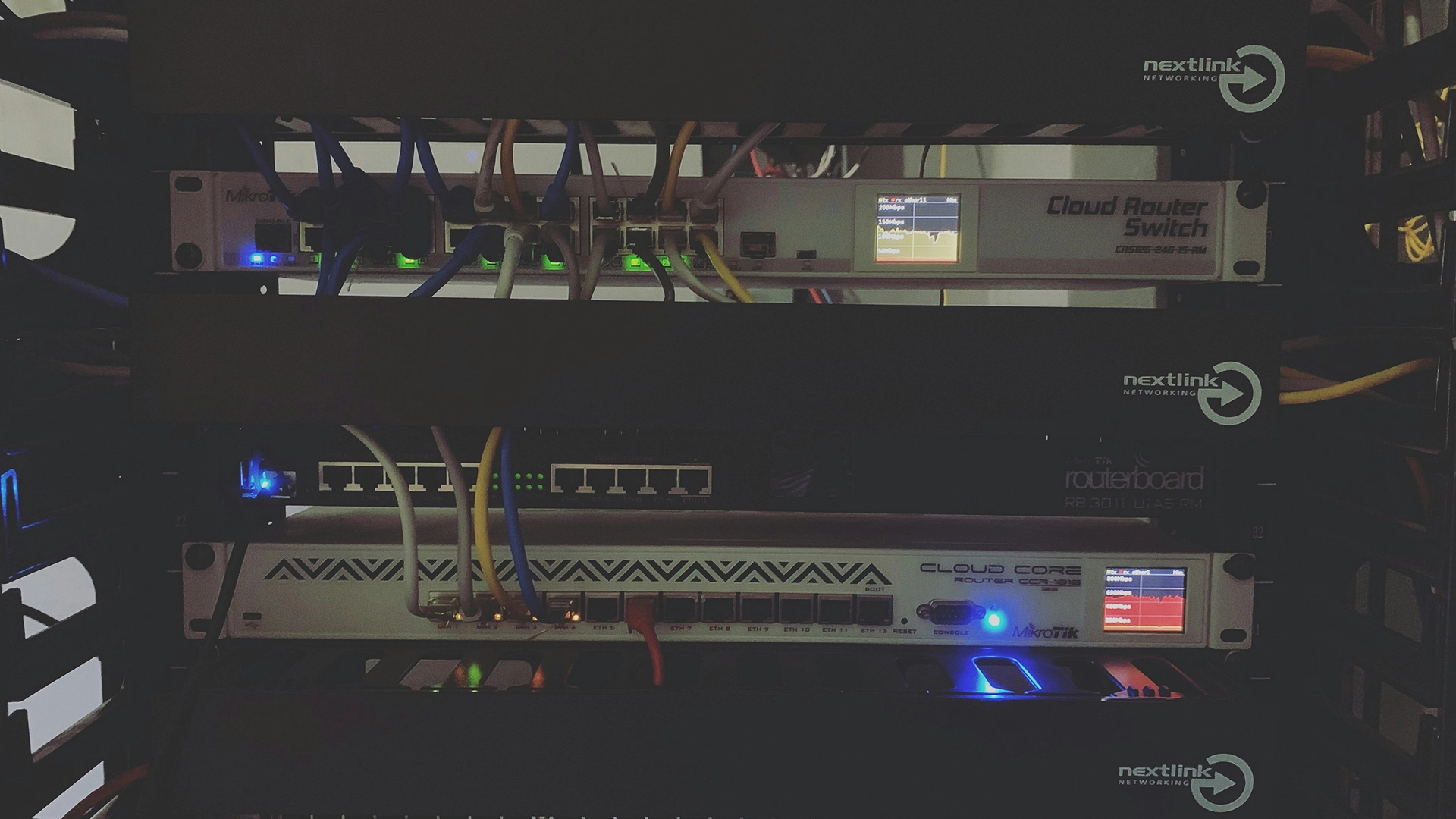

Сетевые инструменты Cisco включают в себя маршрутизаторы, коммутаторы и брандмауэры, которые направляют и защищают интернет-трафик. Они широко используются компаниями и правительствами для подключения систем, обеспечения удаленного доступа и защиты конфиденциальных данных.

Атакующие сумели внедрить вредоносное ПО в системы, выполняя команды и получая конфиденциальные данные из скомпрометированных систем.

NCSC опубликовал подробный анализ двух новых видов вредоносного ПО, получивших названия RayInitiator и LINE VIPER, которые представляют собой более продвинутую эволюцию вредоносных программ, замеченных в предыдущей кампании. NCSC утверждает, что организациям необходимо незамедлительно проверить свои системы в соответствии с рекомендациями Cisco по устранению угроз.

Оли Уайтхаус, главный технологический директор NCSC, заявил: «Для организаций критически важно принять к сведению рекомендованные действия, подчеркнутые Cisco сегодня, особенно в области обнаружения и устранения угроз. Мы настоятельно рекомендуем защитникам сети следовать лучшим практикам поставщиков и вовлекаться в анализ вредоносного ПО NCSC для помощи в их расследованиях.»

Технологии, приближающиеся к концу своего жизненного цикла, представляют собой значительную угрозу для организаций. Системы и устройства должны быть немедленно переведены на современные версии для устранения уязвимостей и укрепления устойчивости к ним», — заключила Вайтхаус.

Компания Cisco также выпустила подробное руководство по обнаружению для защитников сети. Оно объясняет, как злоумышленники могут попытаться скрыть свою активность, включая подавление системных журналов, отключение проверки памяти и использование украденных учетных данных для создания сценариев «невозможных путешествий», когда один и тот же пользователь входит в систему из далеких мест в нереально короткие сроки.

Только определенные модели Cisco ASA 5500-X, работающие на определенных версиях программного обеспечения с активированными VPN-сервисами, подтверждены как скомпрометированные. Cisco и NCSC рекомендуют пользователям обновить свои устройства, проверить свои журналы и заменить всё не поддерживаемое оборудование, так как оно создает растущую угрозу безопасности.

Предыдущая история

Предыдущая история

Последние статьи

Последние статьи